Access Control List (ACL) tillämpas på ett routers interface för att kontrollera och filtrera nätverkstrafik i antingen inkommande och/eller utgående riktning. Genom att definiera specifika regler för trafik som anländer till ett interface (ingående, ingress) eller lämnar ett interface (utgående, egress) kan ACL förbättra säkerheten, optimera nätverksprestanda och begränsa obehörig åtkomst.

Begränsad antal av ACL per interface

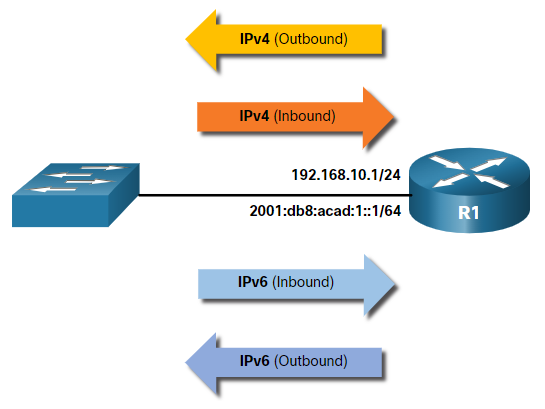

Det finns en begränsning på antalet ACL:er som kan appliceras per interface på en router. På ett dual-stack-interface (som hanterar både IPv4 och IPv6) kan upp till fyra ACL:er tillämpas:

- En inkommande ACL för IPv4

- En utgående ACL för IPv4

- En inkommande ACL för IPv6

- En utgående ACL för IPv6

Om en router, exempelvis R1, har två dual-stack-interface, kan upp till åtta ACL:er konfigureras och tillämpas – fyra per interface (två för IPv4 och två för IPv6).

Observera: Det är inte nödvändigt att alltid konfigurera både inkommande och utgående ACL:er på varje interface. Antalet ACL:er och deras riktning beror på organisationens säkerhetspolicy och nätverksdesign.

Bästa praxis för ACL-konfiguration

En välplanerad ACL-struktur minskar risken för driftstopp, säkerhetsbrister och onödig komplexitet. Nedan följer rekommenderade riktlinjer för att implementera ACL:er effektivt:

-

- Basera ACL: på organisationens säkerhetspolicy

ACL:er bör utformas i enlighet med företagets säkerhetsriktlinjer och krav. En genomtänkt policy säkerställer att trafikflödet hanteras på ett kontrollerat och säkert sätt. - Dokumentera ACL-regler innan konfiguration

Innan en ACL implementeras bör dess syfte och påverkan dokumenteras. Definiera exakt vad den ska filtrera och vilka trafikflöden den ska tillåta eller blockera. Detta minskar risken för felaktiga konfigurationer och nätverksstörningar. - Skapa och hantera ACL:er med en textredigerare

Genom att använda en textredigerare kan ACL:er skapas, sparas och redigeras innan de appliceras på en router. Detta underlättar hantering, återanvändning och felsökning. - Använd remark-kommandot för dokumentation

Lägg till beskrivningar i ACL-konfigurationen genom att använda remark-kommandot. Det gör det enklare för nätverksadministratörer att förstå ACL:ens funktion och syfte. Exempel:- access-list 100 remark Blockerar obehörig SSH-trafik

- access-list 100 deny tcp any any eq 22

- Testa ACL:er i en utvecklingsmiljö före implementering

Innan ACL:er appliceras på ett produktionsnätverk bör de testas i en säker utvecklingsmiljö. Detta minskar risken för oavsiktliga avbrott och driftproblem.

- Basera ACL: på organisationens säkerhetspolicy