Extended ACL Numrerad | TCP Established

För att skapa en numrerad utökad ACL måste rätt protokoll anges. Nedan visas en lista över de protokoll som kan användas, vilket framgår genom att använda frågetecknet ? efter kommandot access-list 100 permit:

R1(config)# access-list 100 permit ? <0-255> An IP protocol number ahp Authentication Header Protocol dvmrp Distance Vector Multicast Routing Protocol eigrp Cisco's EIGRP routing protocol esp Encapsulation Security Payload gre Cisco's GRE tunneling icmp Internet Control Message Protocol igmp Internet Gateway Message Protocol ip Any Internet Protocol ipinip IP in IP tunneling nos KA9Q NOS compatible IP over IP tunneling object-group Service object group ospf OSPF routing protocol pcp Payload Compression Protocol pim Protocol Independent Multicast tcp Transmission Control Protocol udp User Datagram Protocol

De fyra vanligaste protokollen vid skapandet av en ACL är: IP,TCP,UDP och ICMP. För att underlätta vid konfiguration kan frågetecknet (?) användas för att visa tillgängliga alternativ när en ACL-kommandorad skrivs. Om ett specifikt internet-protokoll inte listas kan istället dess IP-protokollnummer användas. Exempelvis har ICMP protokollnummer 1, TCP nummer 6 och UDP nummer 17.

Filtrering med portnummer och protokoll

Extended ACL kan filtrera trafik baserat på protokoll och portnummer. I följande exempel konfigureras ACL 100 för att filtrera HTTP-trafik. Två sätt att ange HTTP-porten:

R1(config)# access-list 100 permit tcp any any eq www R1(config)# !eller R1(config)# access-list 100 permit tcp any any eq 80

Båda ACE-posterna tillåter HTTP-trafik och ger samma resultat eftersom www är ett synonymt namn för port 80.

För vissa tjänster finns inga specifika protokollnamn, i dessa fall måste portnummer användas. Exempel på SSH (port 22) och HTTPS (port 443):

R1(config)# access-list 100 permit tcp any any eq 22 R1(config)# access-list 100 permit tcp any any eq 443

I detta fall tillåter ACL SSH- och HTTPS-trafik från valfri källa till valfri destination.

Tillämpning av en numrerad Extended IPv4 ACL

Placering av Extended ACL är viktig. De placeras närmare källan för att blockera oönskad trafik tidigt, vilket minskar belastningen på nätverket.

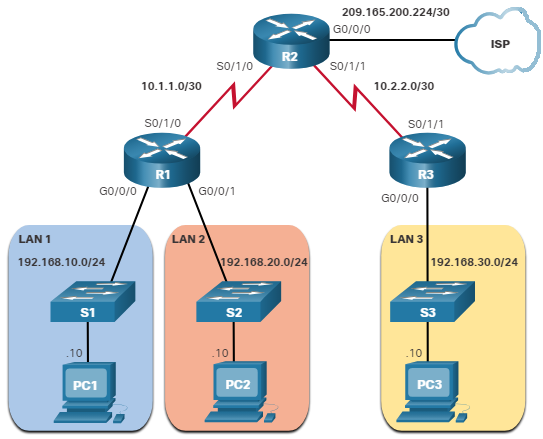

I följande exempel används topologin i figuren för att demonstrera hur ACL 110 konfigureras och tillämpas på ett interface.

Målet är att tillåta både HTTP- och HTTPS-trafik från nätverket 192.168.10.0/24 till alla destinationer.

R1(config)# access-list 110 permit tcp 192.168.10.0 0.0.0.255 any eq www R1(config)# access-list 110 permit tcp 192.168.10.0 0.0.0.255 any eq 443 R1(config)# interface g0/0/0 R1(config-if)# ip access-group 110 in R1(config-if)# exit R1(config)#

Förklaring:

access-list 110 permit tcp 192.168.10.0 0.0.0.255 any eq www→ Tillåter HTTP-trafik från nätverket192.168.10.0/24till alla destinationer.access-list 110 permit tcp 192.168.10.0 0.0.0.255 any eq 443→ Tillåter HTTPS-trafik från samma nätverk.ip access-group 110 in→ Tillämpas inkommande på interfacet G0/0/0 för att filtrera trafiken så tidigt som möjligt.

Genom att placera Extended ACL nära källan förhindras onödig trafik från att färdas genom nätverket, vilket förbättrar prestanda och säkerhet.